RANSOMWARE – BE AWARE [Qilin]

Giới thiệu

Trong bối cảnh các cuộc tấn công ransomware đang gia tăng nhanh chóng, liệu có bao nhiêu tổ chức tự tin rằng hệ thống của mình được bảo vệ an toàn trước những mối đe dọa an ninh mạng ngày một tinh vi hơn? Các nghiên cứu Xu hướng tội phạm công nghệ cao gần đây chỉ ra rằng, tác động của các cuộc tấn công bằng ransomware sẽ tiếp tục tăng mạnh và hơn thế nữa, rõ rệt nhất là sự lan rộng của thị trường Ransomware-as-a-Service (RaaS), công khai các tài liệu nhạy cảm bị đánh cắp trên các leak site (DLS) và mạng lưới đại lý phân phối ransomware (affiliate).

Thêm vào đó, các chủng ransomware đang sinh sôi nảy nở nhanh hơn bao giờ hết cùng những cải tiến liên tục nhằm né tránh sự phát hiện của hệ thống bảo mật, khiến cho các tổ chức, doanh nghiệp luôn ở trong thế bị động trước những cuộc tấn công. Cách tốt nhất lúc này là luôn đề cao cảnh giác và cập nhật những thông tin mới về các mối đe dọa an ninh mạng.

Trong seri RANSOMWARE – BE AWARE, HTI Services sẽ cung cấp những thông tin chi tiết nhất về nhóm ransomware Qilin (còn được gọi là ransomware Agenda). Nhóm này được phát hiện lần đầu vào tháng 8/2022 với phần mềm tống tiền được viết bằng ngôn ngữ Rust* và Go* (Golang). Các đề xuất hữu ích giúp ngăn chặn các cuộc tấn công của dòng mã độc này cũng sẽ được chia sẻ trong bài viết, mời các bạn theo dõi.

(Chú thích:

Rust*: Một ngôn ngữ lập trình đa nền tảng được Qilin sử dụng cùng với các nhóm ransomware khác như Hive, Blackcat, Luna, v.v. Đây là ngôn ngữ lập trình được nhiều tác nhân đe dọa ưa dùng bởi chúng khó phân tích và có tỉ lệ bị phần mềm antivirus phát hiện thấp hơn.

Golang*: Một ngôn ngữ lập trình đa nền tảng được các tác nhân đe dọa sử dụng phổ biến vì tính linh hoạt.)

Những phát hiện chính

- Qilin nhắm mục tiêu chủ yếu vào các công ty thuộc lĩnh vực dịch vụ thiết yếu.

- Từ 7/2022 – 5/2023, Qilin đã công bố thông tin của 12 nạn nhân lên DLS của chúng.

- Hệ thống quản trị của Qilin và thông tin về cơ cấu thanh toán với các đại lý phân phối cũng như các hoạt động nội bộ của băng nhóm.

- Nhóm Qilin có một tổ chức rõ ràng ddwwr phân chia, quản lý và điều phối mạng lưới đại lý của mình.

- Xác định các bài tuyển dụng của Qilin trên các diễn đàn underground.

Ransomware Qilin là gì?

Qilin là một Ransomware-as-a-Service (RaaS) sử dụng ngôn ngữ lập trình Rust. Nhiều cuộc tấn công ransomware Qilin được tùy chỉnh cho từng đối tượng mục tiêu để tối đa hóa tác động của chúng. Để thực hiện điều này, kẻ tấn công có thể tận dụng các chiến thuật như thay đổi phần đuôi của tên tệp bị mã hóa và dừng các hoạt động và dịch vụ cụ thể.

Rust-based đặc biệt hiệu quả đối với các cuộc tấn công ransomware bởi ngoài tính chất dễ lẩn trốn và khó giải mã, nó còn giúp việc tùy chỉnh phần mềm để phù hợp với nhiều hệ điều hành trở nên dễ dàng hơn. Đáng lưu ý, ransomware Qilin còn có khả năng tạo mẫu cho cả phiên bản Windows và ESXi.

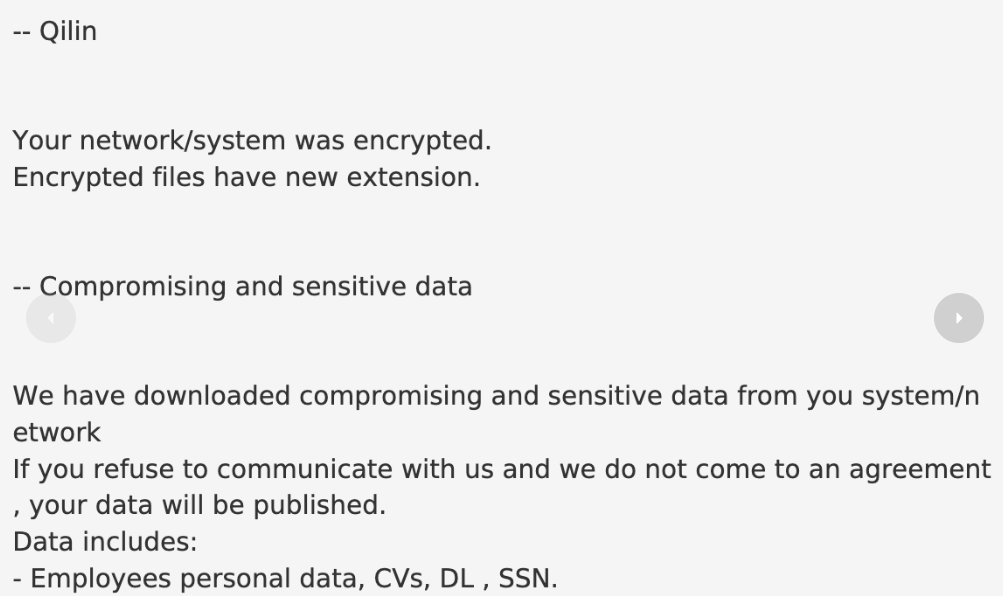

Qilin sử dụng kỹ thuật tống tiền kép, tức là bên cạnh việc mã hóa dữ liệu, chúng còn đánh cắp những thông tin nhạy cảm trên máy tính mục tiêu. Nạn nhân bị yêu cầu trả tiền chuộc cho khóa giải mã nếu không những thông tin mật của họ sẽ bị công khai leak site. Ransomware Qilin có nhiều chế độ mã hóa khác nhau, tất cả được điều khiển bởi kẻ vận hành.

- Số tiền chuộc được yêu cầu: 50,000 – 800,000 USD

- Cách thức tiếp cận: Lừa đảo trực tuyến

- Lĩnh vực mục tiêu: Giáo dục, Y tế, Dịch vụ thiết yếu

Vén màn hậu trường: Kẻ điều hành ransomware Qilin

Qilin nhắm mục tiêu vào nạn nhân của mình thông qua các email lừa đảo chứa liên kết độc hại từ đó xâm nhập mạng của nạn nhân và lấy cắp dữ liệu nhạy cảm. Sau khi giành được quyền truy cập, chúng di thường di chuyển ngang trong mạng mục tiêu và tìm kiếm dữ liệu quan trọng để mã hóa.

Trong quá trình mã hóa, kẻ tấn công để lại một thông báo đòi tiền chuộc và hướng dẫn cách mua khóa giải mã vào mỗi thư mục bị nhiễm độc của hệ thống.

Chúng cũng có thể cố gắng khởi động lại hệ thống ở chế độ bình thường và dừng các quy trình dành riêng cho máy chủ để gây khó khăn trong việc khôi phục dữ liệu. Nếu kẻ điều hành mã độc thành công trong việc mã hóa các tệp của nạn nhân, chúng sẽ sử dụng kỹ thuật tống tiền kép như một cách để tăng doanh thu tiềm năng.

Các hoạt động của ransomware cũng bao gồm việc đăng tải dữ liệu của nạn nhân lên DLS của nhóm. Cho tới tháng 5/2023, DLS của Qilin chứa dữ liệu từ 12 công ty đến từ nhiều quốc gia trên thế giới: Úc, Brazil, Canada, Pháp, Colombia, Hà Lan, Serbia, Anh, Nhật Bản, Mỹ. Sự phân bố nạn nhân của Qilin đăng trên DLS của nhóm được hiển thị trên bản đồ dưới đây:

Phân tích panel quản trị của ransomware Qilin

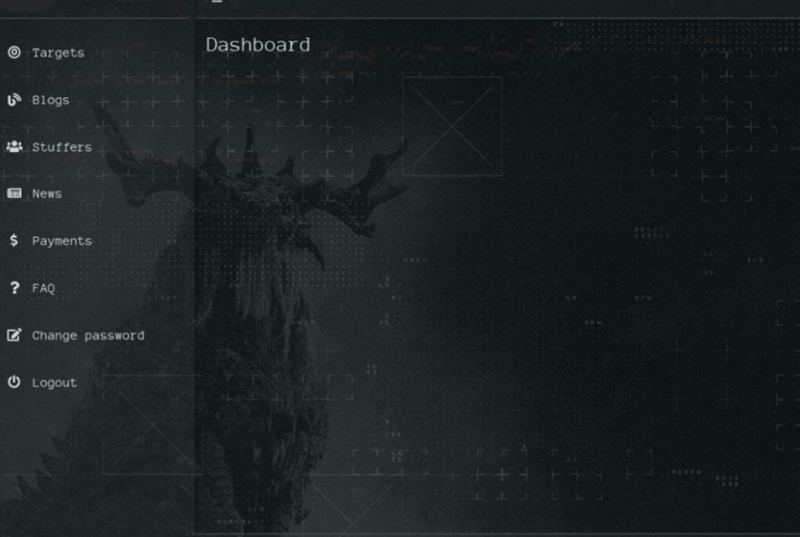

Vào tháng 3/2026, các chuyên gia quan sát thấy Qilin hoạt động theo mô hình RaaS và cung cấp cho các đại lý của mình một panel quản trị để quản lý các cuộc tấn công hiệu quả hơn.

Nhóm nghiên cứu đã xâm nhập vào Qilin để phân tích các hoạt động phân phối ransomware của nhóm này. Panel của các đại lý ransomware Qilin được chia thành các phần sau:

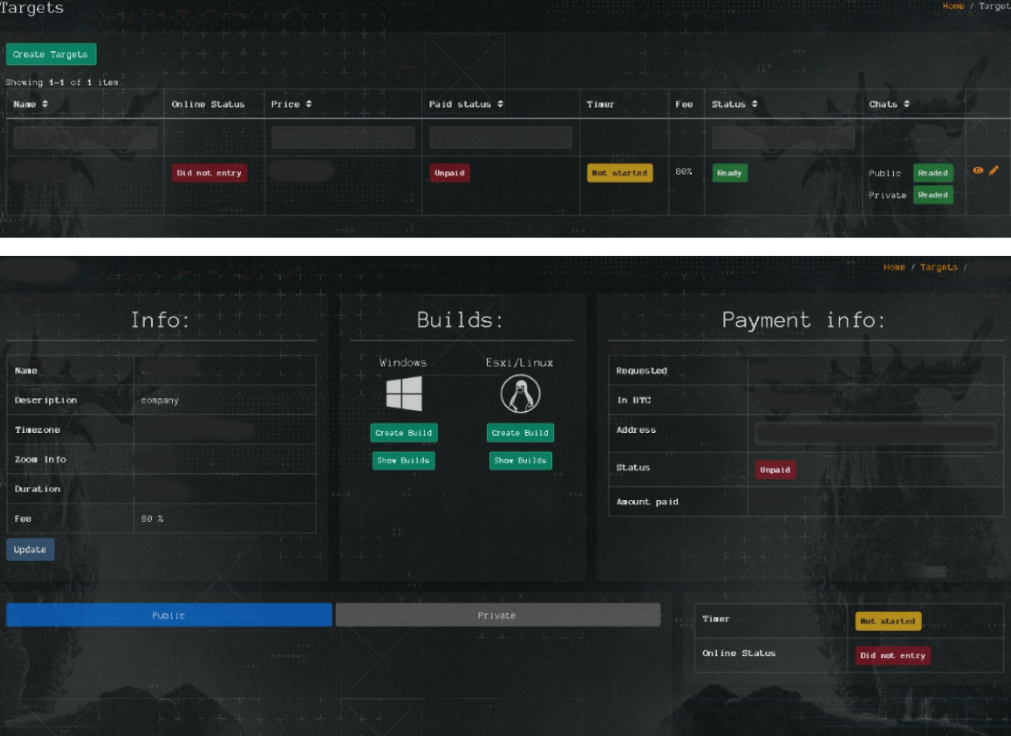

Phần 1: Mục tiêu

Phần mục tiêu chứa thông tin về các công ty bị tấn công, tiền chuộc, v.v. Ngoài ra, phần này cho phép các đại lý xây dựng các mẫu mã độc Qilin với nhiều cài đặt khác nhau.

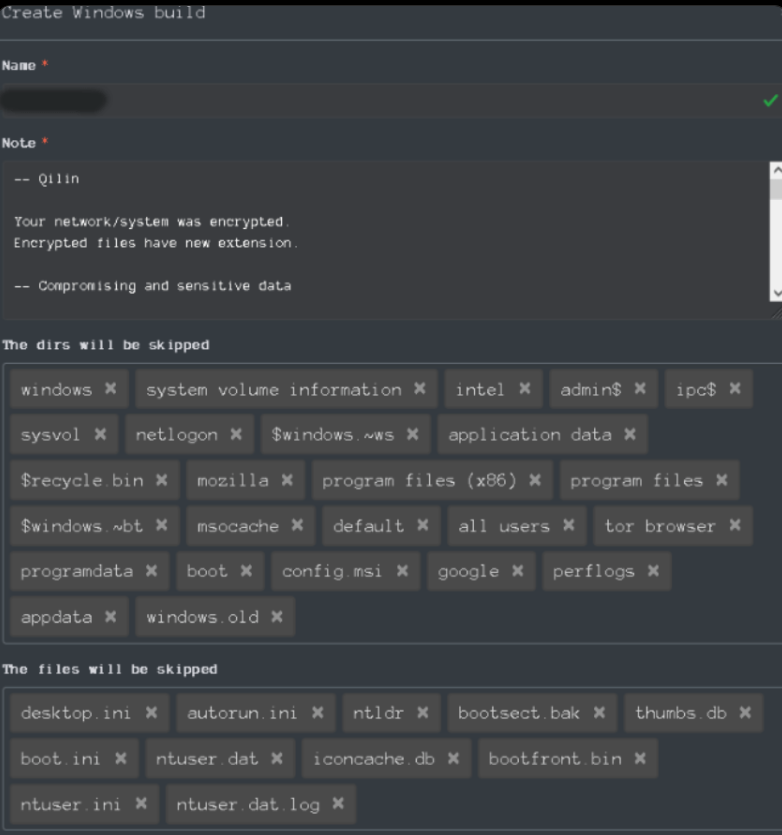

Khi một đại lý tạo một mục tiêu mới, chúng có thể định dạng một mẫu mã độc Qilin bằng cách sử dụng trình tạo. Dưới đây là những chi tiết có thể được cấu hình:

- Tên công ty

- Số tiền chuộc

- Thời gian thanh toán

- Múi giờ của công ty

- Thông tin về doanh thu của công ty từ website Zoominfo

- Thông báo

- Mô tả về công ty mục tiêu

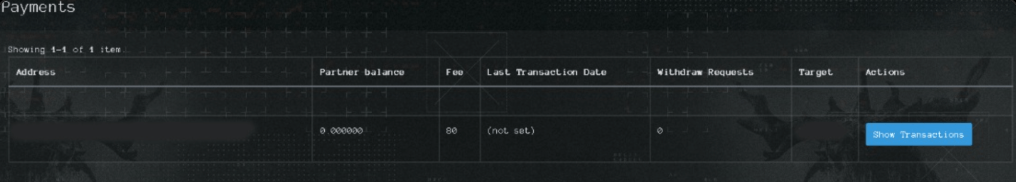

Nhóm điều tra đã lấy được thông tin về cấu trúc thanh toán của Qilin nhờ tham gia cuộc trò truyện riêng với một trong những người dùng tham gia diễn đàn underground RAMP (Haise) trên Tox (một ứng dụng nhắn tin mã hóa hai đầu). Theo thông tin do chủ sở hữu chương trình Qilin RaaS cung cấp, đối với các khoản thanh toán có tổng trị giá từ 3 triệu USD trở xuống, các đại lý sẽ được chia 80% số tiền đó; đối với các khoản trên 3 triệu USD, họ sẽ nhận được 85%.

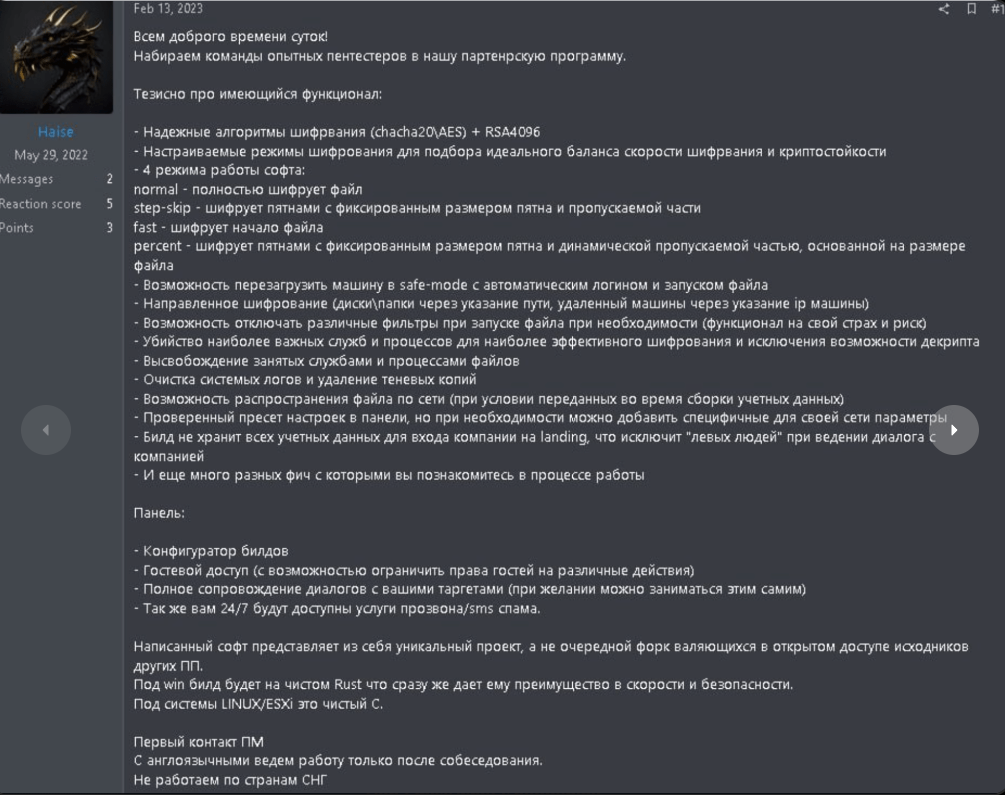

Dưới đây là ảnh chụp một bài đăng tuyển dụng đại lý của Qilin trên một diễn đàn underground. Bài đăng được viết bằng tiếng Nga và đề cập rằng nhóm “không hoạt động ở các nước CIS”.

Trong phần này, những kẻ tấn công cũng có thể cấu hình những chi tiết sau:

- Nội dung của thông báo đòi tiền chuộc

- Các thư mục bị bỏ qua

- Các tập tin bị bỏ qua

- Các tiện ích mở rộng bị bỏ qua

- Các quy trình bị hủy

- Các dịch vụ bị dừng

- Thông tin đăng nhập của các tài khoản

- Host loại bỏ chế độ an toàn

- Chế độ mã hóa

- Tiện ích mở rộng bị mã hóa

- Danh sách máy ảo (VM) bị/không bị tắt

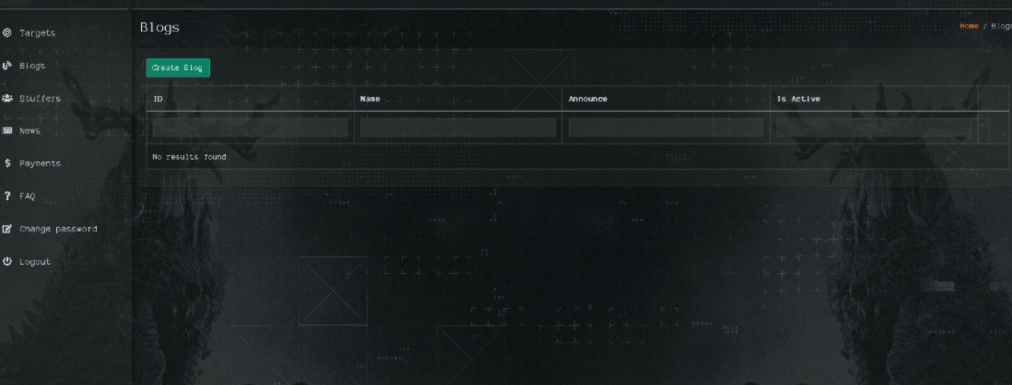

Phần 2: Blogs

Trong phần này, các đại lý có thể tạo và chỉnh sửa các bài đăng trên blog chứa thông tin về các công ty bị tấn công và chưa trả tiền chuộc.

Phần 3: Stuffers

Phần này cho phép những kẻ tấn công tạo tài khoản cho các thành viên trong nhóm của chúng. Ngoài ra, những người này cũng có thể kiểm soát xem các thành viên trong nhóm có được chứng kiến toàn bộ cuộc tấn công hay không, có thể tạo mẫu ransomware hay truy cập vào cuộc trò truyện với nạn nhân không.

Phần 4: Tin tức

Ở phần Tin tức, những kẻ điều hành ransomware Qilin đăng tải những cập nhật liên quan đến quan hệ hợp tác với những nhóm ransomware khác. Tuy nhiên, không có bài đăng nào tại thời điểm cuộc điều tra này được thực hiện (4/2023).

Phần 5: Thanh toán

Phần Thanh toán chứa thông tin về số dư tài khoản của đại lý và các phí, thông tin giao dịch. Các đại lý có thể rút tiền chuộc ở phần này.

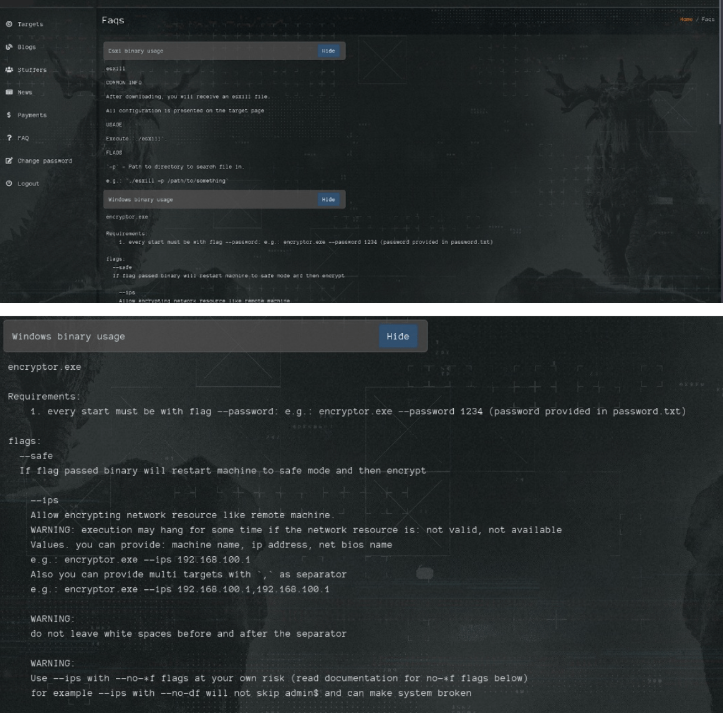

Phần 6: FAQs

Các đại lý ransomware cũng được hỗ trợ các thông tin liên quan trong phần FAQs, trong đó nêu chi tiết về loại lây nhiễm, cách sử dụng phần mềm độc hại, thông tin bổ sung về mục tiêu, v.v.

Cách phát hiện và phòng chống ransomware Qilin

Mặc dù ransomware nổi tiếng là thường nhắm mục tiêu vào các công ty thuộc lĩnh vực thiết yếu nhưng chúng là mối đe dọa đối với mọi doanh nghiệp tổ chức nói chung. Thêm vào đó, chương trình mở rộng mạng lưới đại lý phân phối của Qilin không chỉ đơn giản là tăng cường đầu mối phát tán phần mềm độc hại mà còn trang bị cho họ nhiều công cụ, kỹ thuật nâng cao và cả những dịch vụ khác phục vụ cho các cuộc tấn công. Để giữ cho các hoạt động và dữ liệu quan trọng được bảo mật hoàn toàn, chúng tôi khuyến cáo các doanh nghiệp, tổ chức thực hiện những biện pháp đảm bảo an ninh dưới đây:

- Bảo mật đa lớp

Xác thực đa yếu tố (MFA) và các giải pháp truy cập dựa trên thông tin xác thực sẽ giúp doanh nghiệp bảo vệ những tài sản quan trọng và người dùng có nguy cơ cao, khiến các cuộc tấn công khó khăn hơn.

- Chiến lược sao lưu phù hợp

Các bản sao lưu cần được cập nhật thường xuyên vì chúng sẽ giúp doanh nghiệp, tổ chức khôi phục hoạt động nhanh chóng sau sự cố và giảm thiểu thiệt hại.

- Giải pháp bảo vệ email doanh nghiệp

Qilin sử dụng phương thức lừa đảo trực tuyến để truy cập vào mạng của nạn nhân. Vì vậy việc lọc và chặn các email khả nghi là một giải pháp chống lại các mối đe dọa một cách hiệu quả.

- Tận dụng giải pháp phát hiện phần mềm độc hại nâng cao

Qilin là một nhóm ransomware mới nổi sử dụng ngôn ngữ lập trình Rust khiến các công cụ antivirus khó phát hiện hơn. Các tổ chức, doanh nghiệp có thể tận dụng các giải pháp phân tích nâng cao tích hợp AI để phát hiện các hành vi xâm nhập theo thời gian thực.

+ Có thể hiện thị các TTP duy nhất của APT và các mối đe dọa khác giúp điều chỉnh chiến lược bảo mật.

+ Kích hoạt an ninh mạng đa lớp (endpoint, email, web và mạng) thông qua khả năng phát hiện mối đe dọa tự động.

- Vá lỗ hổng bảo mật

Các lỗ hổng bảo mật càng để lâu thì nguy cơ bị khai thác càng lớn. Do đó, các bản vá bảo mật cần luôn được ưu tiên cập nhật.

- Đào tạo nhân viên

Yếu tố con người luôn là một trong những lỗ hổng an ninh mạng lớn nhất. Các tổ chức nên tiến hành các chương trình đào tạo và diễn tập bảo mật để giúp nhân viên trang bị các kiến thức an toàn thông tin, xác định và báo cáo các rủi ro, dấu hiệu của tội phạm mạng.

- Kiểm soát các lỗ hổng

Kiểm tra, rà quét, đánh giá mức độ bảo mật của cơ sở hạ tầng thường xuyên không chỉ là một thói quen tốt mà còn là một lớp bảo vệ cần thiết cho hệ thống cỉa các tổ chức, doanh nghiệp.

- Không trả tiền chuộc

97% các trường hợp tấn công bằng ransomware không thể lấy lại quyền truy cập vào dữ liệu mà không có khóa giải mã. Tuy nhiên, nguyên tắc số một luôn là không nên vội vã trả tiền chuộc theo yêu cầu của hacker.

Giao dịch trực tiếp với những tên tội phạm mạng tiềm ẩn rất nhiều rủi ro. Chúng luôn dùng mọi thủ đoạn để khiến nạn nhân phải trả nhiều tiền hơn. Nếu bạn trở thành nạn nhân của một cuộc tấn công bằng ransomware, cách tốt nhất đó là liên hệ với các chuyên gia ứng phó sự cố càng sớm càng tốt.

Xem thêm: Làm gì khi bị virus mã hóa dữ liệu? – HTI Services