RANSOMWARE – BE AWARE [LKHY]

RANSOMWARE – BE AWARE là loạt bài viết cung cấp cho bạn cái nhìn sâu sắc về các loại mã độc ransomware, cách thức hoạt động của chúng, các dấu hiện phát hiện và quan trọng nhất là những gì bạn có thể làm nếu không may trở thành nạn nhân. Với những biện pháp phòng ngừa và xử lý phù hợp, tác động của sự cố do mã độc gây ra có thể được giảm thiểu.

Trong bài viết lần này, hãy cùng tìm hiểu về mối đe dọa mới nổi gần đây được biết đến với cái tên LKHY ransomware. Một khi bị tấn công, các tệp tin trên thiết bị của nạn nhân sẽ bị mã hóa và hạn chế quyền truy cập cho đến khi trả tiền chuộc.

Thông tin chung

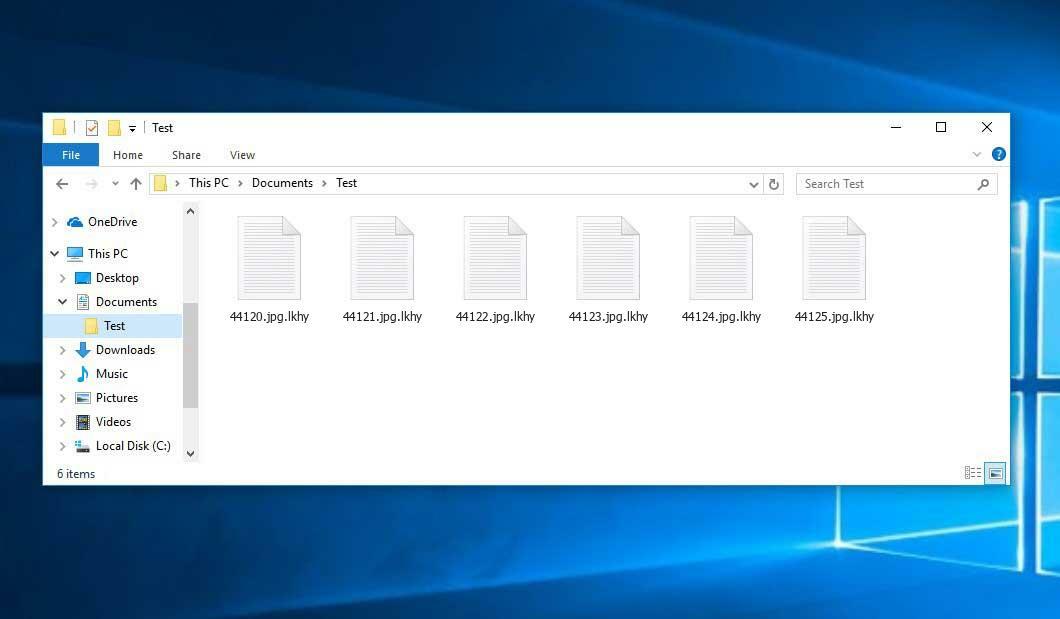

LKHY ransomware là biến thể mới nhất của dòng ransomware STOP/DJVU khét tiếng. Nó sử dụng các thuật toán mã hóa mạnh để khóa các tệp bao gồm tài liệu, hình ảnh, video, v.v và gắn thêm đuôi .LKHY vào tên tệp được mã hóa. LKHY được xếp vào hàng ngũ các loại mã độc nguy hiểm nhất. Các cuộc tấn công mã hóa của ransomware LKHY có thể dẫn đến mất dữ liệu vĩnh viễn nếu không thực hiện các biện pháp phòng ngừa thích hợp.

Các khoản tiền chuộc mà hacker yêu cầu cho các cuộc tấn công mã hóa LKHY thường ở mức từ $490 – $980 và phải được giao dịch bằng Bitcoin. Hiện tại chưa có bất kỳ một mã khóa công khai nào có thể giải mã được LKHY. Tuy nhiên, điều đó có thể xảy ra trong tương lai nếu khóa giải mã được khôi phục từ máy chủ của băng nhóm tin tặc đứng sau. Vì vậy, nếu không định trả tiền chuộc, bạn nên tạo hình ảnh của các ổ đĩa bị mã hóa để có thể giải mã trong tương lai nếu có cơ hội.

Mục tiêu & Vector lây nhiễm

Ransomware STOP/Djvu nói chung và LKHY nói riêng chủ yếu nhắm đến người dùng cá nhân và doanh nghiệp nhỏ sử dụng hệ điều hành Windows. Chúng sử dụng nhiều vector lây nhiễm khác nhau để xâm nhập các thiết bị:

- Tệp đính kèm trong các email lừa đảo (có thể dưới dạng hóa đơn, thông báo vận chuyển, …)

- Phần mềm lậu và các công cụ bẻ khóa

- Các trang web nhiễm mã độc và các quảng cáo pop-ups lừa đảo

- Ổ đĩa ngoài chứa phần mềm độc hại

Sau khi được thực thi trên hệ thống, ransomware sẽ tiến hành quét để tìm kiếm các loại tệp tin cụ thể và bắt đầu quy trình mã hóa.

Cách thức hoạt động của LKHY Ransomware

Kể từ khi được phát hiện lần đầu tiên vào năm 2018, các biến thể của ransomware STOP/Djvu liên tục có những cải tiến trong thuật toán mã hóa nhằm làm chậm quá trình xác minh của các nhà nghiên cứu cũng như các công cụ phân tích tự động. Chúng sử dụng mã hóa RSA và có 2 lựa chọn chính là khóa offline và online.

- Khóa offline: chỉ ra các tập tin được mã hóa ở chế độ ngoại tuyến

- Khóa online: máy chủ ransomware tạo ra bộ khóa ngẫu nhiên dùng để mã hóa tệp. Việc tạo ID trực tuyến duy nhất cho mỗi nạn nhân sẽ làm phức tạp thêm nỗ lực khôi phục dữ liệu bởi nó yêu cầu khóa giải mã riêng

Sau khi xâm chiếm hệ thống, phần mềm độc hại sẽ tự động tải xuống nhiều chương trình khác nhau giúp ransomware mã hóa tất cả các tệp mà không bị gián đoạn. Điều làm cho LKHY trở nên nguy hiểm hơn là nó thường được tích hợp với các phần mềm độc hại đánh cắp thông tin như Vidar hoặc RedLine.

Phải làm gì nếu trở thành nạn nhân của LKHY Ransomware

Nếu không may trở thành nạn nhân của một vụ tấn công mã hóa dữ liệu, hãy giữ bình tình và làm theo những hướng dẫn sau để hạn chế tối đa thiệt hại:

- Cách ly thiết bị bị nhiễm virus

Ngắt kết nối máy tính bị nhiễm mã độc khỏi mạng/hệ thống. Điều này sẽ giúp ngăn chặm sự lây lan thêm của ransomware sang các thiết bị khác.

- Giữ nguyên hiện trạng, không can thiệp

Rất nhiều lời khuyên về việc tắt máy, dừng hoạt động của thiết bị, can thiệp vào hệ thống, quét virus cũng như làm nhiều hoạt động khác với mục đích cố gắng cứu những gì còn chưa bị mã hóa. Tuy nhiên, các chuyên gia giàu kinh nghiệm trong lĩnh vực phân tích mã độc của HTI Services cho biết, việc can thiệp vào hệ thống hay gián đoạn quá trình mã hóa có thể khiến việc khôi phục dữ liệu sau này khó khăn và phức tạp hơn.

- Chụp ảnh lại thông báo đòi tiền chuộc từ hacker

Ransomwrae LKHY sẽ để lại thông báo đòi tiền chuộc trong file có tên _readme.txt. Bạn nên lưu lại bằng chứng này đề phòng trường hợp nó có thể biến mất trong quá trình phân tích sâu hơn.

- Không liên hệ trực tiếp với hacker

Không thương lượng và giao dịch trực tiếp với hacker. Không có gì đảm bảo bạn sẽ nhận được khóa giải mã hay có thể giải mã thành công dữ liệu của mình ngay cả khi đã làm theo đúng yêu cầu của những kẻ tấn công.

- Tìm kiếm sự trợ giúp từ các công ty bảo mật CNTT

Các chuyên gia bảo mật CNTT với những kinh nghiệm về các cuộc tấn công bằng ransomware có thể hỗ trợ bạn trong việc khôi phục tập tin và xử lý hệ thống sau sự cố.

- Sử dụng Shadow Volume / System Restore

Nếu có thể, hãy tận dụng bản sao Shadow Volume / System Restore để khôi phục các phiên bản cũ của tệp trước khi bị mã hóa.

- Theo dõi các tài khoản và tín dụng

Theo dõi chặt chẽ hoạt động của các tài khoản và giao dịch để phát hiện kịp thời những hành vi gian lận sau khi bị lây nhiễm ransomware.

Mặc dù thuật toán mã hóa của ransomware LKHY rất mạnh nhưng nếu được chuẩn bị sẵn sàng các phương án dự phòng và hành động kịp thời, bạn vẫn có thể bảo vệ tài sản dữ liệu của mình. Chúng tôi sẽ tiếp cập nhật những thông tin mới nhất về các loại mã độc ransomware cũng như cách phòng chống chúng trong các bài viết tiếp theo.

HTI Services cung cấp Dịch vụ Tư vấn giải mã dữ liệu bị mã hóa được thực hiện bởi những chuyên gia đã có nhiều năm kinh nghiệm trong lĩnh vực Pháp y kỹ thuật số điện tử, Bảo mật dữ liệu, Điều tra tội phạm công nghệ cao.

Liên hệ Hotline: 0928.765.688 để được tư vấn chi tiết.